HINWEIS: SCHROETER|EDV übernimmt KEINE HAFTUNG bei eventuellem Datenverlust!

Beschreibung

diese Kurzbeschreibung soll anhand eines realen Bsp. ein Log4J Fund als auch dessen Berreinugung zeigen.

Szenario: In einer kleinen Umgebung wird die APC PCNS (Version 4.4.1) VM (Linux (Centos) Plattfrom) verwendet, um die VMs im Fall eines Ausfalls sauber herunterfahren zu können.

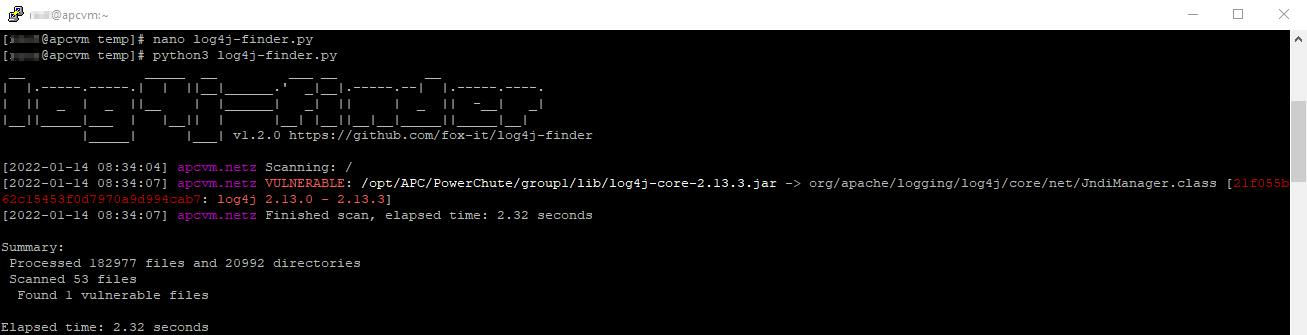

Beim manuellen check mittels eines Python Scripts (Siehe Unten > Quelle), wurde ein Fund gemeldet.

Bild zur Vergrößerung anklicken ...

Schritte:

- Melden Sie sich an der VM mittels SSH an.

- Stoppen Sie den PCNS Dienst: service PowerChute stop

- Navigieren Sie in das folgende Verzeichnis: /opt/APC/PowerChute/group1/lib

- Entfernen (aus der VM verschieben) Sie die gefundenen Dateien.

(Ergebnis der Anleitung): rm ./log4j-core-2.17.1.jar - Beziehen Sie sich von der Apache Org die neuen Files:

cd /temp

wget https://www.apache.org/dyn/closer.lua/logging/log4j/2.17.1/apache-log4j-2.17.1-bin.tar.gz

tar -xf apache-log4j-2.17.0-bin.tar.gz - Kopiere Sie die neuen Datei(en) in das lib Vezeichnis:

cp ./log4j-core-2.17.1.jar /opt/APC/PowerChute/group1/lib - Prüfen Sie die Dateiverrechtung: 644 (rw-r--r--)

- Starten Sie den PCNS Dienst: service PowerChute start

ODER

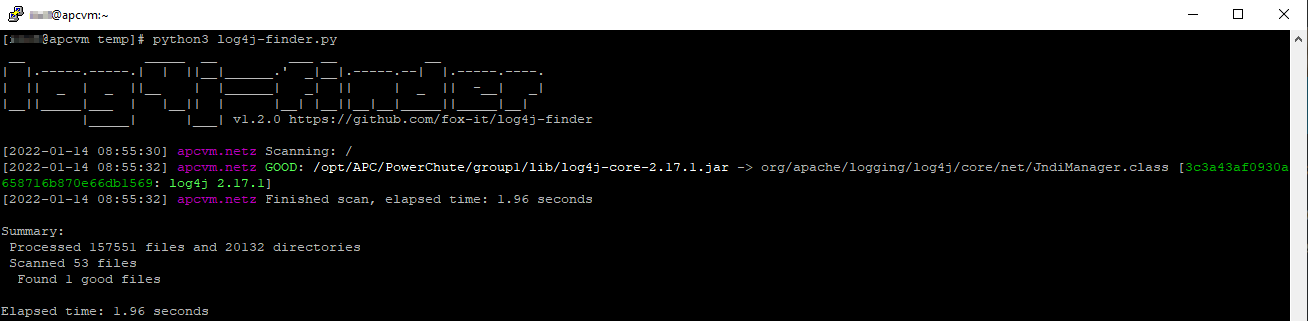

Starten Sie die VM neu und prüfen den WebAccess - Prüfen Sie erneut mittels Script den log4j Status

Bild zur Vergrößerung anklicken ...

Wenn Sie die oben genannten Schritte umgesetzt haben, wurde die ermittelte Datei erfolgreich ausgetauscht.

Quelle: https://github.com/fox-it/log4j-finder?ref=pythonrepo.com

Files: https://logging.apache.org/log4j/2.x/download.html

Info 1: https://www.se.com/ww/en/download/document/SESB-2021-347-01

Info 2: https://docs.jamf.com/technical-articles/Mitigating_the_Apache_Log4j_2_Vulnerability.html