Beschreibung

diese Kurzbeschreibung soll die Schritte darstellen, wie Sie das SpeculationControl von Microsoft verwenden können, um ein Windows System auf Absicherung gegen Meltdown und Spectre zu prüfen.

- Das Script wurde mit einem Win 10 Pro / Win 7 Pro und einer Win 2012 R2 VM / einem Win 2012 R2 System getestet.

- Für die Verwendung unter Win 7 / Win 2012 R2 ist die Installation vom WMF 5.0 notwendig!

Schritte:

- Starten Sie das System neu und beziehen das Script von der MS TechNet Gallery Seite: Link -> Siehe unten

- Beziehen und installieren Sie das Windows Management Framework 5.0: Link -> Siehe unten

- Hinterlegen Sie das Script in ein Verzeichnis Ihrer Wahl: Bsp. C:\scripts

- Starten Sie eine PowerShell Console als Administrator.

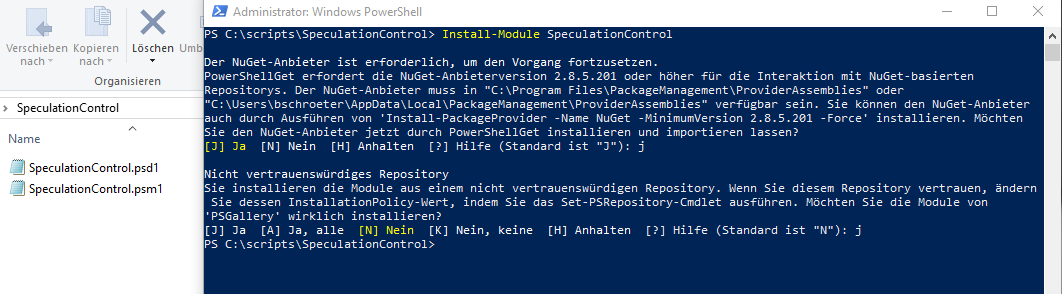

- Führen Sie folgendes Kommando aus, um das Script zu installieren:

Install-Module SpeculationControl

Bestätigen Sie die beiden Fragen bzgl. NuGet Provider und Unbekanntes Repository mit: j

Bild zur vergößern anklicken ... - Geben Sie folgendes Kommando ein, um die Ausführung des Scriptes zuzulassen:

$SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Bild zur vergößern anklicken ... - Laden Sie per Kommando nun das hinterlegte Script:

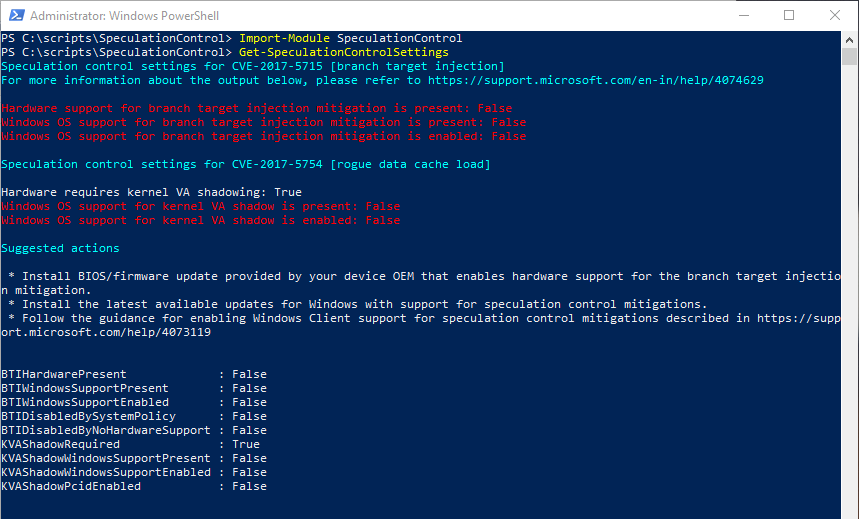

Import-Module SpeculationControl - Führen Sie über folgendes Kommando die Prüfung aus:

Get-SpeculationControlSettings

Bild zur vergößern anklicken ...

Sie erhalten nun eine Aufstellung, was und welche Kommponenten den Test bestanden haben bzw. was bei der Prüfung erfolgreich gefunden worden ist.

True bedeutet -> vorhanden

False bedeutet -> nicht vorhanden -> Handlungsbedarf! - Geben Sie folgendes Kommando ein, um die Ausführung des Scriptes zu unterbinden (Ursprungszustand):

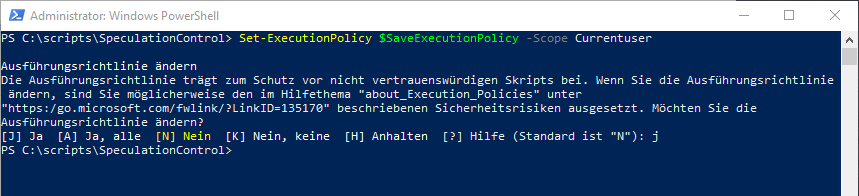

Set-ExecutionPolicy $SaveExecutionPolicy -Scope Currentuser

Bild zur vergößern anklicken ...

Wenn Sie die oben genannten Schritte durchgeführt haben, können Sie das Ergebnis der Prüfung auswerten.

Quelle: Speculation Control Validation PowerShell Script

https://gallery.technet.microsoft.com/scriptcenter/Speculation-Control-e36f0050

Quelle: Windows Management Framework 5.0

https://www.microsoft.com/en-us/download/details.aspx?id=50395

Info 1: Windows Client Guidance for IT Pros to protect against speculative execution side-channel vulnerabilities

https://support.microsoft.com/en-gb/help/4073119/protect-against-speculative-execution-side-channel-vulnerabilities-in

Info 2: Spectre/Meltdown - Speculation Control Validation PowerShell Script

https://social.msdn.microsoft.com/Forums/en-US/cbc4bdb3-4fe2-465a-a8ab-3fc087c6adbc/spectremeltdown-speculation-control-validation-powershell-script?forum=wes8

Info 3: How to Check if Your PC Is Protected Against Meltdown and Spectre

https://www.howtogeek.com/338801/how-to-check-if-your-pc-is-protected-against-meltdown-and-spectre

Info 4: Verifying Spectre / Meltdown protections remotely

https://blogs.technet.microsoft.com/ralphkyttle/2018/01/05/verifying-spectre-meltdown-protections-remotely

Alternatives Script -> NICHT gestestet! Für Server Only!

PowerShell Script to patch Meltdown/Spectre Exploits for Windows Server

https://gallery.technet.microsoft.com/scriptcenter/Meltdown-Spectre-Script-3cd11f26