Beschreibung

Bzgl. einer Sicherheitslücke für Exchange Server Umgebungen, soll diese Kurzbeschreibung die Schritte darstellen eine GPO Richtlinie für die Anpassung eines Registry Wertes.

Es Betrifft folgende Exchange Versionen: 2010 - 2019 > O365 Umgebungen sind derzeit nicht bekannt laut MS TechNote.

Begriff: MIM > Man in the Middle

Schritte:

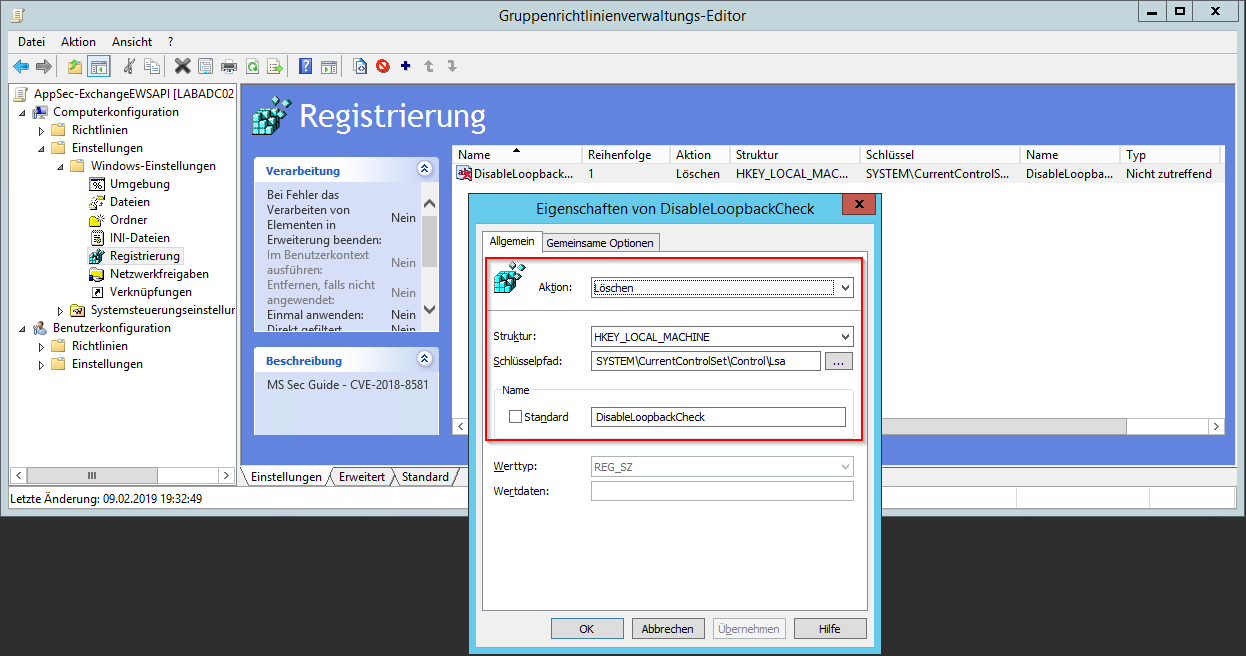

- Erstellen Sie eine neue GPO Richtlinie mit einem eindeutigen Namen:

AppSec-ExchangeEWSAPI - Bearbeiten Sie die Richtlinie und navigieren in folgendes Verzeichnis:

Computerkonfiguration > Einstellungen > Windows-Einstellungen > Registrierung - Erstellen Sie ein neues Registrierungselement mit folgenden Angaben:

. Aktion: Löschen

. Struktur: HKEY_LOCAL_MACHINE

. Schlüsselpfad: SYSTEM\CurrentControlSet\Control\Lsa

. Name: DisableLoopbackCheck

Bild zur Vergrößerung anklicken ... - Speichern Sie die erstellte Anpassung ab und verknüpfen die GPO entweder an die OU oder an eine Security Gruppe, der der Exchange Server angehört.

Quelle: https://www.frankysweb.de/active-directory-und-exchange-server-ueber-ews-api-angreifbar

Info: https://portal.msrc.microsoft.com/de-de/security-guidance/advisory/CVE-2018-8581

Info: https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-8581